Démarrage sécurisé ? TPM ? Cryptage complet du disque ? Tout cela est inutile contre des hackers ingénieux

Paume faciale : BitLocker est une fonctionnalité de chiffrement de volume complet introduite par Microsoft avec Windows Vista. La technologie peut apparemment protéger les données des utilisateurs grâce à AES et à d'autres algorithmes de cryptage avancés, mais elle n'est pas à l'abri des bugs et des tentatives de piratage sérieuses.

Selon une présentation présentée lors du récent Chaos Communication Congress au Chaos Computer Club (CCC), Windows BitLocker peut être vissé sans tournevis. Un pirate informatique nommé Thomas Lambertz a trouvé un moyen d'exploiter une ancienne vulnérabilité, soi-disant corrigée, dans la technologie de cryptage de Microsoft, en contournant de nombreuses fonctionnalités de sécurité pour compromettre un paramètre Windows 11 entièrement mis à jour.

La vulnérabilité logicielle exploitée par Lambertz est également connue sous le nom de bitpixie (CVE-2023-21563). Microsoft est au courant depuis 2022 mais n’a jamais réussi à résoudre efficacement le problème. La faille CVE-2023-21563 est une « vulnérabilité de contournement des fonctionnalités de sécurité BitLocker », a déclaré Microsoft. Une attaque réussie pourrait contourner le chiffrement complet du volume et accéder aux données protégées, même si elle nécessiterait un accès physique au système cible.

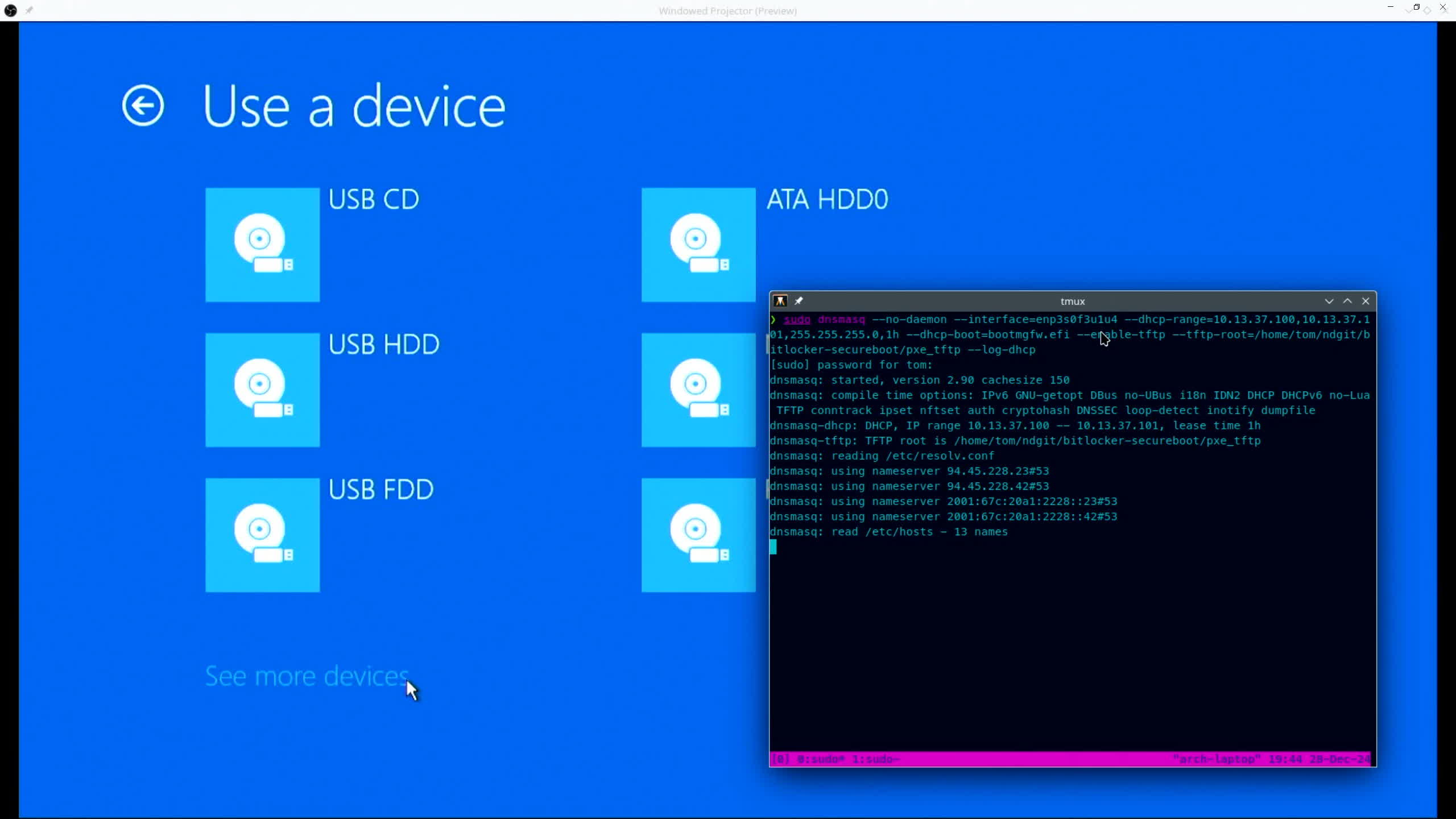

Lambertz a pu « réutiliser » le bug bitpixie en utilisant la technologie controversée Secure Boot pour charger un chargeur de démarrage Windows obsolète. Le chargeur de démarrage joue un rôle déterminant dans l'extraction de la clé de cryptage en mémoire, qui peut ensuite être récupérée à l'aide d'un système d'exploitation Linux. Le piratage nécessite un accès physique unique au système cible, ainsi qu’une connexion réseau fonctionnelle.

La nouvelle attaque bitpixie semble peu pratique du point de vue du consommateur, mais le secteur des entreprises est une tout autre affaire. De nombreuses entreprises clientes utilisent BitLocker pour sécuriser leur flotte de PC, a noté Lambertz, et la technologie de cryptage est désormais activée par défaut sur les nouvelles installations de Windows 11. Le mode populaire « Device Encryption » ne nécessite pas de mot de passe supplémentaire, ce qui signifie que les utilisateurs peuvent « desceller » un volume BitLocker en démarrant simplement Windows avec leurs comptes d'utilisateur normaux.

Cette configuration BitLocker est cassée depuis un certain temps, a déclaré le pirate informatique, et peut être attaquée à la fois du côté matériel et logiciel pour décrypter les données d'un lecteur. Dans sa présentation d'une heure, Lambertz a expliqué le fonctionnement de Secure Boot et du TPM, le rôle des chargeurs de démarrage PXE et BCD, ce dont le nouvel exploit a besoin pour s'exécuter, et bien plus encore.

La présentation de Lambertz est en anglais et a récemment été mise en ligne sur la plateforme officielle de contenu vidéo et audio de CCC. Le collectif CCC est la plus grande association de hackers d'Europe, avec 7 700 membres inscrits qui travaillent sans relâche depuis 1981 pour pirater presque tout et tout le monde.