Seul iOS 17 est vulnérable pour Apple, mais Android et Windows le sont également

Message d’intérêt public : Si vous possédez un iPhone exécutant iOS 17 ou tout autre appareil Android ou Windows et que vous remarquez un comportement étrange, tel que des fenêtres contextuelles de connexion à l’improviste ou un redémarrage aléatoire, désactivez votre Bluetooth. Les colporteurs utilisent Flipper Zeros pour perturber les téléphones et les ordinateurs dans les espaces publics. Actuellement, il n’existe aucune solution autre que l’arrêt temporaire de la réception Bluetooth.

Le chercheur en sécurité informatique Jeroen van der Ham est récemment tombé sur une vulnérabilité de l’iPhone alors qu’il prenait le train aux Pays-Bas. Pendant le voyage, son iPhone 15 a commencé à afficher des notifications de connexion Apple TV. Peu de temps après, le téléphone s’est redémarré. Le problème a continué et ne s’est pas arrêté même après avoir mis le téléphone en mode verrouillage d’Apple. Il s’est finalement arrêté après qu’il soit descendu du train.

Lors de son voyage de retour, cela s’est reproduit, et étant plus alerte cette fois, il a remarqué que ce n’était pas seulement lui. Presque tout le monde dans le wagon avait des problèmes avec le redémarrage de son iPhone, à l’exception d’un gars travaillant sur un ordinateur portable. Son iPhone était branché sur l’ordinateur, mais il ne redémarrait pas et n’affichait pas de notifications.

Van der Ham a finalement confronté l’homme et lui a dit d’arrêter.

« C’est une coïncidence incroyable, cette personne se trouve dans le même wagon à mon retour », a raconté Van der Ham à propos de Mastodon. « Je l’ai reconnu et je lui ai demandé d’arrêter de foutre le bordel parce que c’est extrêmement énervant. »

Il a obéi et Van der Ham a remarqué que l’homme avait un Flipper Zero dans sa poche, provoquant un refus d’interruption de service.

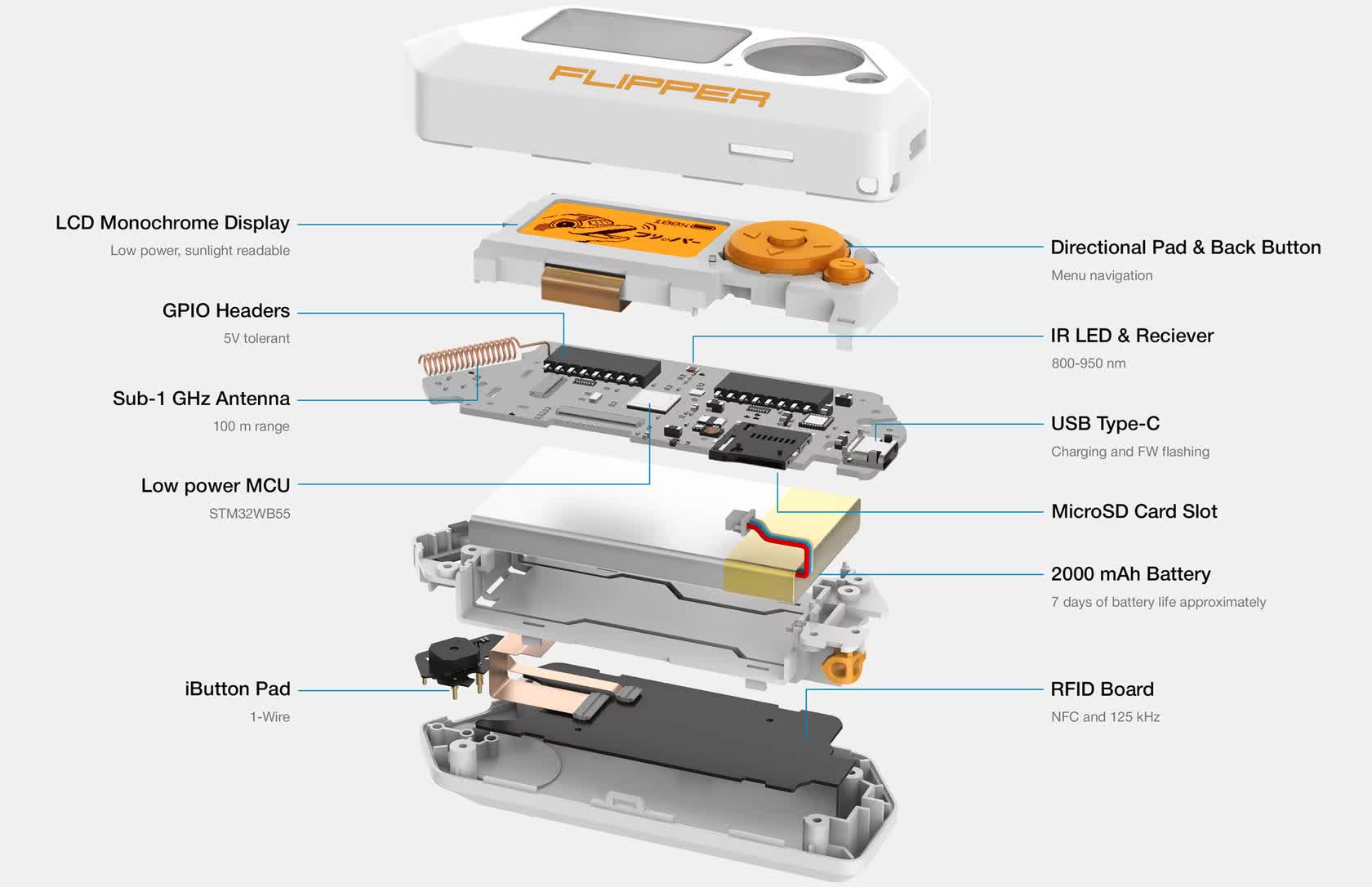

Flipper Zero est un appareil radio qui fait une multitude de choses. Il prend en charge les protocoles RFID, NFC, WiFi et Bluetooth et peut même fonctionner sur des fréquences radio standard. Il est destiné aux administrateurs pour effectuer facilement des tests d’intrusion sur des éléments tels que les lecteurs de badges des employés et les points d’entrée radio similaires. La réalisation de ces tests peut être compliquée et nécessiter un équipement spécialisé coûteux. À l’inverse, Flipper Zero coûte environ 200 $, c’est donc un outil pratique et peu coûteux.

Malheureusement, de mauvais acteurs peuvent l’utiliser pour causer des problèmes, comme cloner des clés d’hôtel, ouvrir des portes de garage ou pirater des cartes de crédit. Cette mise en garde explique en partie pourquoi Amazon a interdit l’appareil en avril de cette année.

Après l’incident du train, Van der Ham a effectué des tests à l’aide d’un Flipper Zero. Au lieu d’utiliser le firmware d’origine, il l’a flashé avec un package personnalisé appelé Flipper Extreme. Il s’agit de l’un des nombreux logiciels personnalisés pour l’appareil que vous pouvez trouver en ligne. Il a trouvé celui-là sur une chaîne Flipper Zero Discord.

Flipper Extreme dispose d’une fonctionnalité qui envoie un flux constant de demandes de connexion BLE à tous les appareils à proximité. Il dispose également d’un paramètre qui cible spécifiquement iOS 17, ce que le type dans le train utilisait. Van der Ham a réussi à recréer l’attaque DoS qu’il a subie dans le train.

Cependant, cela ne fonctionne que pour iOS 17 ou version ultérieure. Le seul iPhone exécutant iOS 17 par défaut est l’iPhone 15, mais les propriétaires d’iPhone X ou d’iPhone SE de deuxième génération ou version ultérieure peuvent installer manuellement iOS 17. Donc, si vous n’avez pas encore mis à niveau, vous souhaiterez peut-être attendre jusqu’à ce qu’Apple ait un réparer. Il n’est pas clair si Apple est au courant du problème, car il n’a pas répondu aux demandes de commentaires.

Pour l’instant, la seule mesure d’atténuation connue consiste à désactiver complètement Bluetooth dans les paramètres. Ars Technica note que l’utilisation du Centre de contrôle (balayage diagonal vers le bas depuis le coin droit de l’écran) et l’utilisation du bouton pour désactiver temporairement Bluetooth n’empêchent pas l’attaque.

Les utilisateurs d’Android et de Windows ne sont pas non plus à l’abri de ce type d’attaque. Bien que l’attaque iOS Flipper Extreme soit spécifique à iOS 17, le micrologiciel peut tout aussi facilement perturber les téléphones Android ou les plates-formes Windows en utilisant son option de grêle continue BLE standard, comme l’illustre la vidéo ci-dessus.

Pour atténuer les effets sur Android, recherchez « Partage à proximité » dans les paramètres et désactivez « Afficher la notification ». Pour Windows, accédez aux paramètres Bluetooth et décochez « Afficher les notifications pour se connecter à l’aide de Swift Pair ».

Cette vulnérabilité est plus une nuisance qu’une menace. Les pirates ne peuvent pas l’utiliser pour accéder à votre appareil ou à vos informations. Cela rend simplement son utilisation pénible à l’arrière. Si vous ne prévoyez pas d’utiliser Bluetooth lorsque vous êtes en public, désactivez-le au préalable, car essayer de le désactiver lors d’une attaque active pourrait être difficile.