L’ensemble de données contient 71 millions d’identifiants et 25 millions de mots de passe inédits.

En bref: Avez-vous récemment été informé que quelqu’un avait tenté d’utiliser vos identifiants de connexion pour accéder à un site ? Si tel est le cas, cela pourrait être lié à une base de données massive de 71 millions d’identifiants uniques qui circulent en ligne depuis quelques mois maintenant, dont une grande partie a été volée à l’aide de logiciels malveillants.

La nouvelle de l’ensemble de données provient de Troy Hunt, opérateur du service Have I Been Pwned utilisé pour identifier les e-mails apparaissant dans les violations de données.

Hunt écrit qu’une entreprise technologique bien connue l’a contacté au sujet de Naz.API, une collection d’un milliard d’informations d’identification. « Contrairement à des listes similaires qui ne sont que des recueils de noms de connexion et de mots de passe issus de violations de données précédentes, cet ensemble de données comprend 25 millions de mots de passe qui n’ont jamais été divulgués auparavant », écrit-il.

Quand nous ne regardions pas, les mots de passe Pwned de @haveibeenpwned ont dépassé les 7 *milliards* de demandes en un mois ð² pic.twitter.com/hVDxWp3oQG

– Troy Hunt (@troyhunt) 16 janvier 2024

Hunt a découvert que Naz.API contenait 319 fichiers totalisant 104 Go et 70 840 771 adresses e-mail uniques. Cela a touché 427 308 abonnés HIBP individuels, et 65,03 % des adresses sont déjà dans HIBP (sur la base d’un échantillon aléatoire de 1 000).

Le fait qu’un tiers des adresses e-mail n’aient jamais été vues lors de fuites précédentes est significatif. Dans le message du forum incluant la base de données, l’affiche indiquait qu’elle avait été créée en extrayant des données de journaux de voleurs. Cette forme de malware tente de voler des données sur des machines infectées, telles que des mots de passe, des détails de carte de crédit, des portefeuilles cryptographiques, etc.

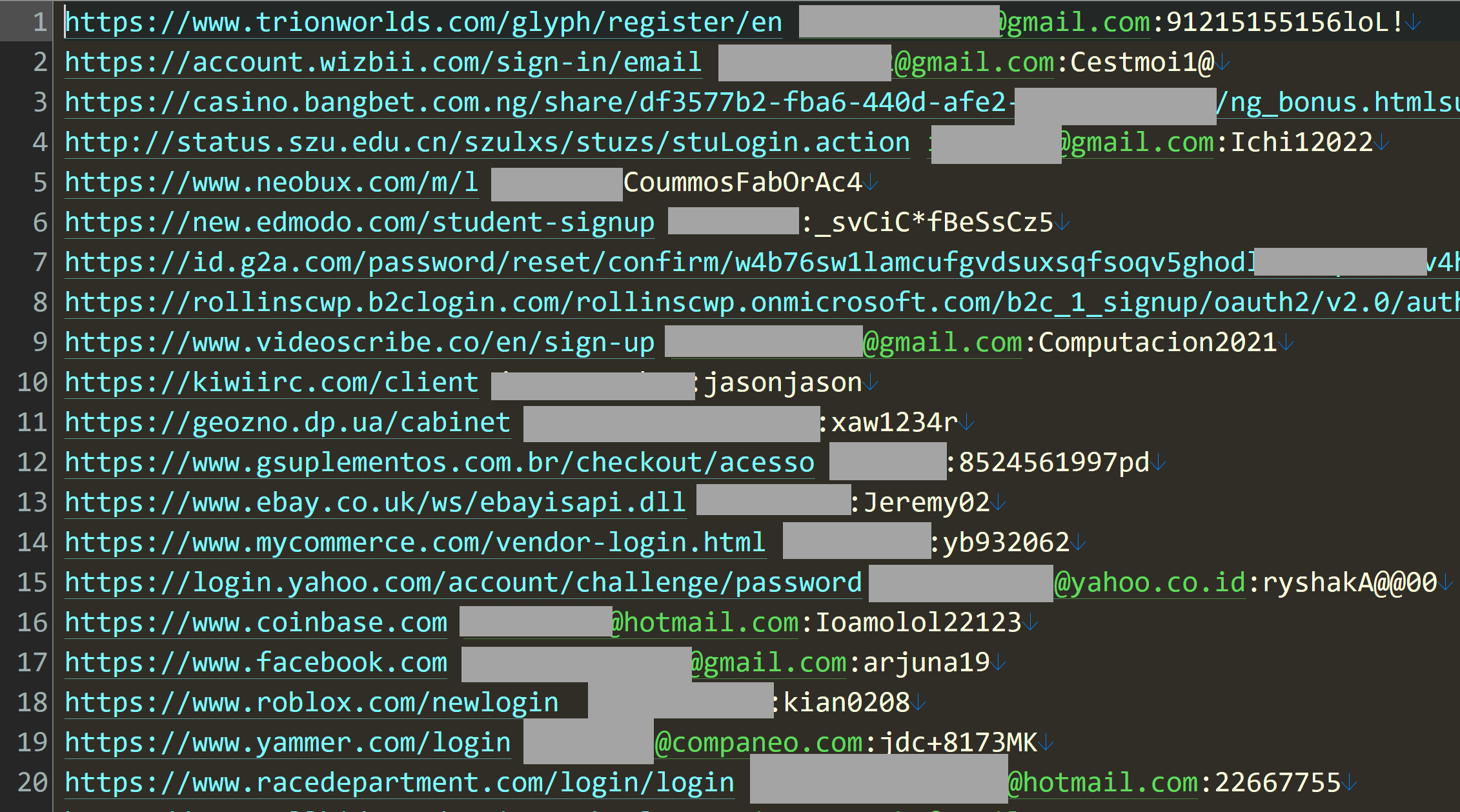

Hunt a publié une capture d’écran de l’ensemble de données montrant certaines des données volées. Les mots de passe apparaissent en texte brut plutôt que d’être hachés et beaucoup sont des chaînes incroyablement simples et couramment utilisées. Comme nous l’avons vu à maintes reprises auparavant et que nous avons souvent mis en garde contre cela, un grand nombre de personnes utilisent la même combinaison mot de passe/adresse e-mail sur plusieurs services.

Hunt a contacté certaines personnes figurant sur la liste pour confirmer que leurs informations d’identification sont ou étaient exactes à un moment donné. Il a également confirmé qu’une sélection d’e-mails étaient associés aux sites Web nommés, notamment Facebook, Roblox, Coinbase, Yammer et Yahoo.

Toutes les données ne proviennent pas de logiciels malveillants voleurs. Un grand pourcentage est le résultat du credential stuffing, qui rassemble des données provenant de violations précédentes. L’un des mots de passe de Hunt est apparu dans les données, bien qu’il ne l’ait pas utilisé depuis avant 2011.

« Certaines de ces données ne proviennent pas de logiciels malveillants et existent depuis longtemps », a-t-il écrit. « Ma propre adresse e-mail, par exemple, était accompagnée d’un mot de passe non utilisé depuis plus d’une décennie et n’accompagnait pas un site Web indiquant qu’il provenait d’un logiciel malveillant. »

Pour vérifier si vos données apparaissent dans l’ensemble de données Naz.API ou dans toute violation précédente, visitez Have I Been Pwned.