Une campagne malveillante ciblant le plus grand fabricant de télécommunications au monde

Une patate chaude : À l’heure actuelle, les pirates informatiques parrainés par l’État qui compromettent les routeurs et autres équipements réseau de grandes marques n’ont rien de nouveau. Toutefois, si un avis conjoint sur la cybersécurité des États-Unis et du Japon sensibilise aux cybercriminels chinois, les choses pourraient devenir assez intéressantes.

Un groupe bien connu de cybercriminels chinois connu sous le nom de « BlackTech » cible activement les routeurs Cisco pour exfiltrer des données sensibles. L’agence de renseignement américaine NSA, le FBI et la Cybersecurity and Infrastructure Security Agency (CISA) ont publié un avis conjoint en collaboration avec la police japonaise et les autorités de cybersécurité détaillant les activités de BlackTech et fournissant des recommandations pour atténuer les attaques.

Également connu sous les noms de Palmerworm, Temp.Overboard, Circuit Panda et Radio Panda, l’équipe BlackTech est active depuis 2010. Les cybercriminels sont directement parrainés par la dictature communiste chinoise, indique l’avis, et ils ont historiquement ciblé des organisations gouvernementales, des entrepreneurs de l’industrie, des médias, de l’électronique, des télécommunications et de la défense aux États-Unis et en Asie de l’Est.

Le cyber-acteur se spécialise dans le développement de logiciels malveillants personnalisés et de « mécanismes de persistance sur mesure » pour compromettre les marques de routeurs populaires. Ces programmes malveillants personnalisés incluent des fonctionnalités dangereuses pour désactiver la journalisation, abuser des relations de domaine de confiance et compromettre les données sensibles, préviennent les États-Unis et le Japon. L’avis comprend une liste de souches de logiciels malveillants spécifiques telles que BendyBear, Bifrose, SpiderPig et WaterBear, qui sont utilisées pour cibler les systèmes d’exploitation Windows, Linux et même FreeBSD.

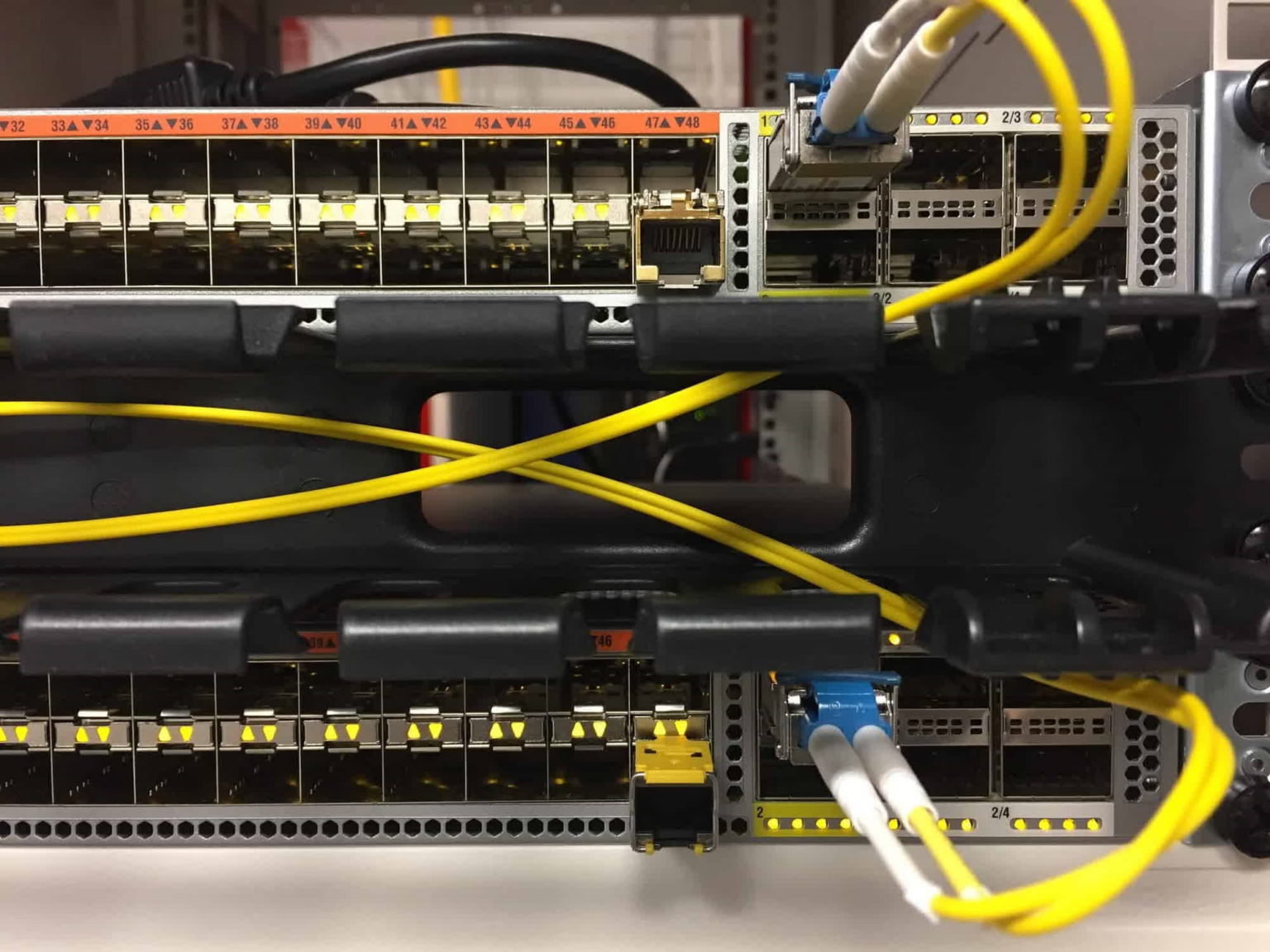

L’avis ne fournit aucune indication sur les méthodes utilisées par BlackTech pour obtenir un accès initial aux appareils de la victime, qui pourraient inclure des informations d’identification volées communes ou même une vulnérabilité de sécurité inconnue et « extrêmement sophistiquée » de 0 jour. Lorsqu’ils y sont, les cybercriminels abusent de l’interface de ligne de commande (CLI) de Cisco IOS pour remplacer le micrologiciel officiel du routeur par une image de micrologiciel compromise.

Le processus commence lorsque le micrologiciel est modifié en mémoire via une technique de « correctif à chaud », prévient l’avis, qui est le point d’entrée nécessaire pour installer un chargeur de démarrage modifié et un micrologiciel modifié. Une fois l’installation terminée, le micrologiciel modifié peut contourner les fonctionnalités de sécurité du routeur et activer un accès par porte dérobée qui ne laisse aucune trace dans les journaux et évite les restrictions de la liste de contrôle d’accès (ACL).

Afin de détecter et de contrecarrer les activités malveillantes de BlackTech, il est recommandé aux entreprises et aux organisations de suivre certaines « meilleures pratiques d’atténuation ». Le personnel informatique doit désactiver les connexions sortantes en appliquant la commande de configuration « transport output none » aux lignes de télétype virtuel (VTY), surveiller les connexions entrantes et sortantes, limiter l’accès et surveiller les journaux.

Les organisations doivent également mettre à niveau les périphériques réseau avec les dernières versions du micrologiciel, modifier tous les mots de passe et toutes les clés lorsqu’il existe un risque qu’un seul mot de passe ait été compromis, effectuer périodiquement une vérification des fichiers et de la mémoire et surveiller les modifications apportées au micrologiciel. Les États-Unis et le Japon mettent en garde contre les routeurs Cisco compromis, mais les techniques décrites dans l’avis conjoint pourraient être facilement adaptées pour cibler d’autres marques bien connues de périphériques réseau.