Amazon, Microsoft et d’autres ont également participé à l’action

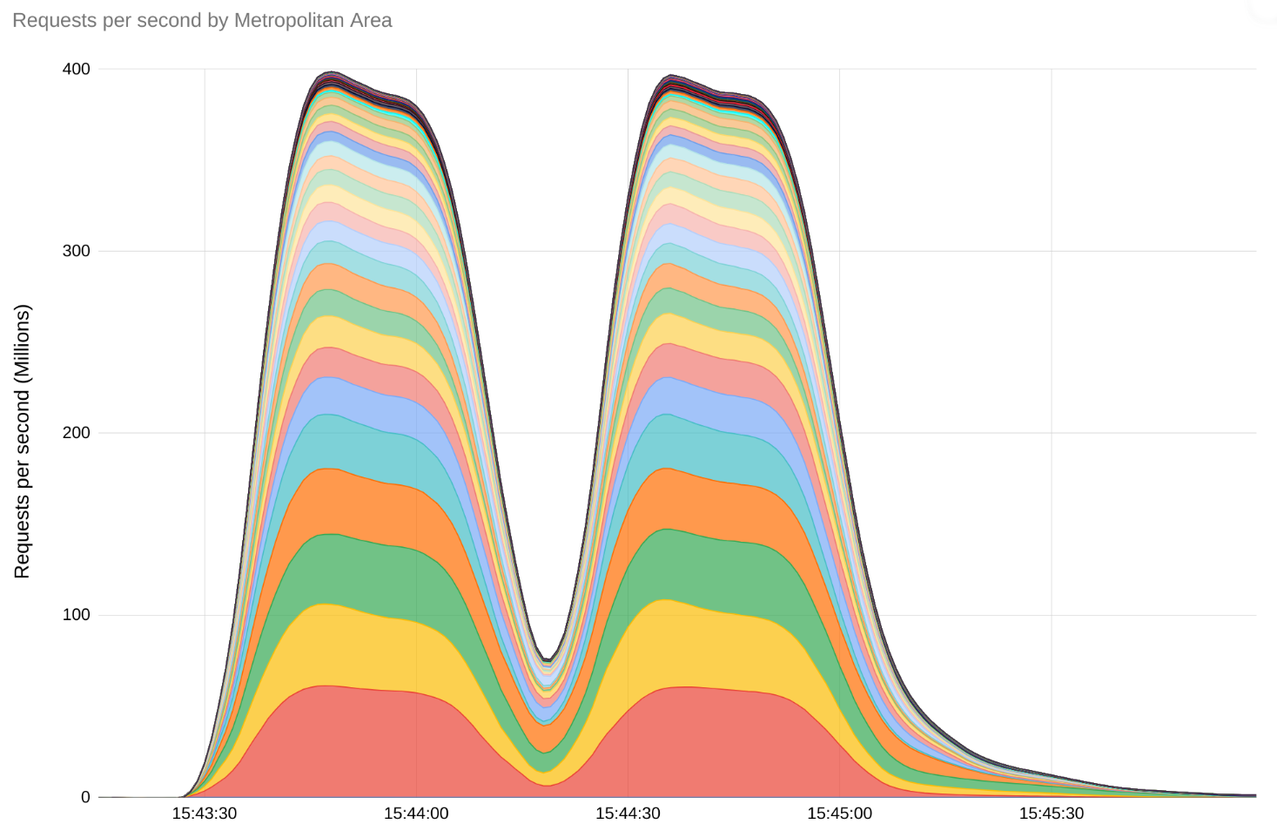

En bref: Google a récemment contribué à atténuer la plus grande attaque par déni de service distribué (DDoS) jamais enregistrée, et cela a toujours été un véritable casse-tête. La série d’attaques a eu lieu en août et a utilisé une nouvelle approche HPPT/2 de « réinitialisation rapide » basée sur le multiplexage de flux. L’événement n’a duré que deux minutes, mais à son apogée, il a généré 398 millions de requêtes par seconde (rps).

Pour mettre cela en perspective, l’attaque a généré plus de requêtes que le nombre total d’articles consultés sur Wikipédia pour l’ensemble du mois de septembre.

Google a déclaré avoir été en mesure d’atténuer l’attaque à la périphérie de son réseau afin de garantir que les services et les clients ne soient pratiquement pas affectés. Les attaques se poursuivent depuis août et, à mesure que l’équipe a compris plus de détails sur la méthodologie utilisée, elle a pu mettre à jour ses systèmes et renforcer ses défenses.

Le géant de la recherche a déclaré que toute entreprise ou individu qui sert une charge de travail basée sur HTTP sur Internet pourrait être en danger, et que les services, applications et API pouvant communiquer à l’aide du protocole HTTP/2 peuvent être vulnérables. Des correctifs sont disponibles pour l’attaque, qui est suivie comme CVE-2023-44487 avec un score de gravité élevé de 7,5 sur 10.

Google a également publié une analyse plus approfondie de la technique de réinitialisation rapide sur son blog cloud pour ceux qui souhaitent en savoir plus.

Il convient de mentionner que Google n’est pas le seul géant de la technologie à avoir réussi à atténuer ces nouveaux types d’attaques. Amazon et Microsoft ont également pris des mesures contre les attaques Rapid Reset ces derniers mois. Cloudflare est également intervenu sur le sujet, mais pour une raison quelconque, le site m’a bloqué sur ma connexion domestique et cellulaire.

La plupart des attaques DDoS visent à perturber les sites et services Internet. En inondant les serveurs de trafic, un attaquant peut submerger une cible et provoquer toutes sortes de problèmes. Une minute ou deux d’indisponibilité peuvent sembler minimes, mais pour les grandes entreprises exécutant des applications critiques, cela peut constituer un véritable casse-tête.