C'est ridicule à quel point la technique est innovante

Bref: Les cybercriminels continuent de concevoir de nouvelles méthodes pour rendre la sécurité en ligne plus difficile. La dernière méthode est particulièrement innovante, car elle contourne les protections de sécurité intégrées d'iOS et d'Android en utilisant des applications Web progressives. Ces applications Web progressives imitent les applications légitimes de votre téléphone, incitant les utilisateurs à fournir leurs identifiants bancaires et d'autres données sensibles.

Installer des applications à partir de canaux non officiels sur iOS et Android est désormais plus difficile que jamais. Alors qu'iOS l'interdit catégoriquement, Android est plus indulgent, vous permettant de « télécharger » des applications à partir d'autres sources si vous le souhaitez. Cependant, le processus n'est pas simple : vous devez cocher quelques cases dans les messages qui vous avertissent des risques encourus.

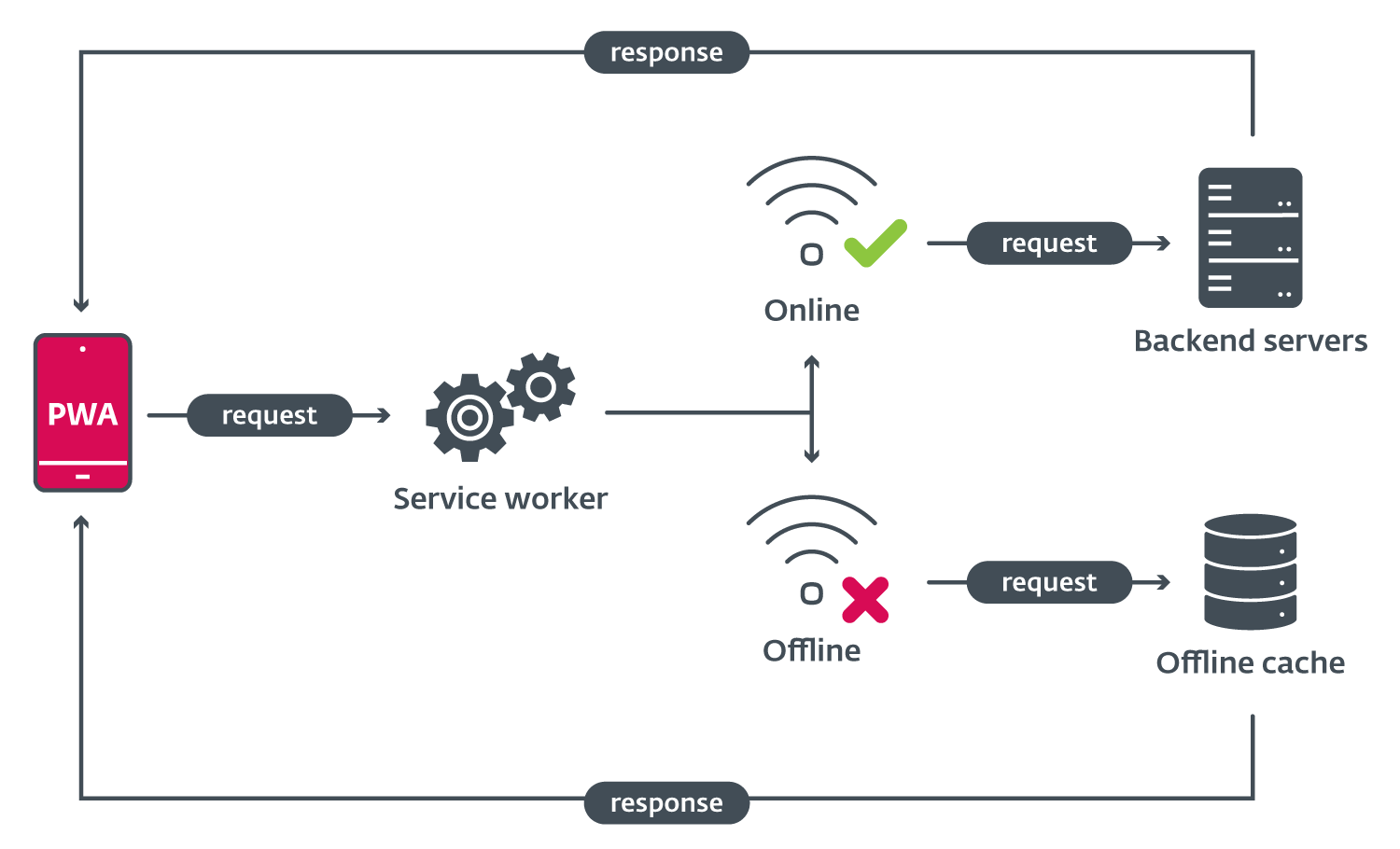

Les installations d’applications non autorisées ne sont pas non plus une mince affaire pour les pirates informatiques. C’est pourquoi des pirates informatiques astucieux ont mis au point une solution de contournement sournoise. La société de sécurité ESET a mis en évidence comment les acteurs malveillants utilisent un type spécial d’application appelée Progressive Web App pour contourner les mesures de sécurité. Les PWA s’exécutent entièrement dans votre navigateur à l’aide de normes Web, sans qu’aucun code natif ne soit requis. Vous les avez peut-être rencontrés lorsqu’un site Web ou un navigateur vous invite à installer un site en tant qu’application.

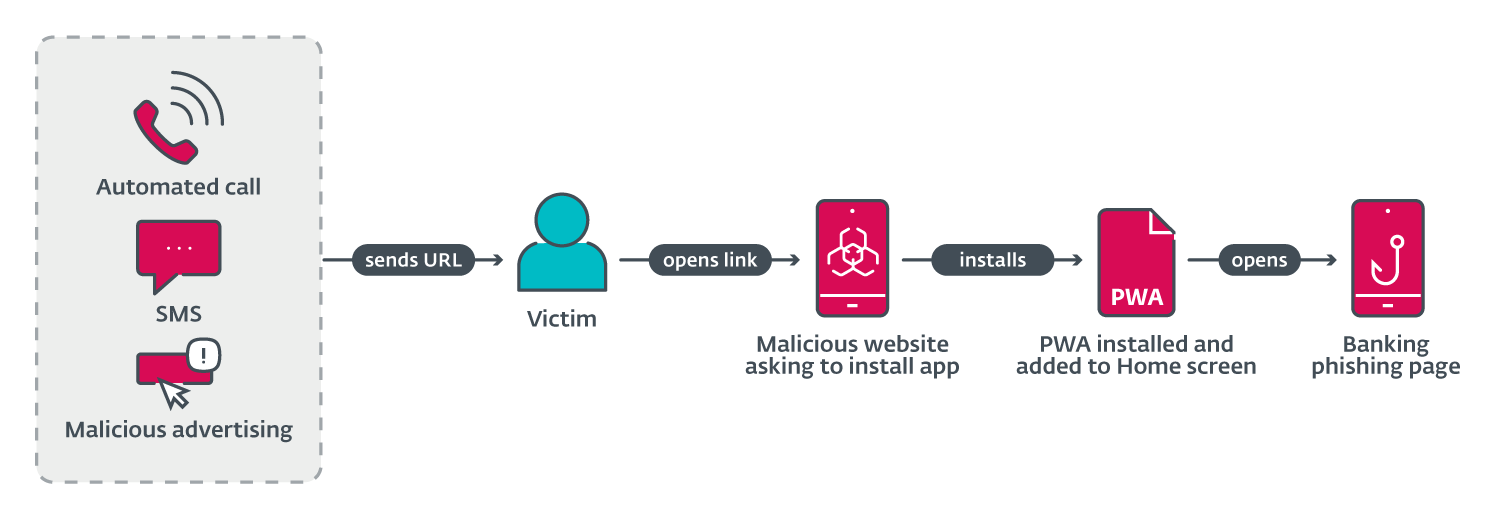

Voici comment l'attaque se déroule : vous recevez un SMS douteux ou voyez une publicité sur Facebook ou Instagram avec un lien. Si vous cliquez sur ce lien ou sur l'un des liens qui y sont attachés, une page imitant la boutique d'applications légitime de votre plateforme s'ouvre. Ensuite, elle vous invite à installer une « mise à jour » pour l'application mobile de votre banque.

Pour les utilisateurs d'Android, cliquer sur le bouton d'installation déclenche l'installation d'un WebAPK, ce qui permet de contourner les avertissements concernant les applications inconnues en raison de certaines fonctionnalités de Chrome exploitées par les pirates. Sur iOS, une fenêtre contextuelle animée s'affiche, similaire aux invites système d'Apple, vous indiquant comment ajouter la PWA à votre écran d'accueil.

Une fois que l'application PWA de phishing est installée et ajoutée à votre écran d'accueil, en apparence tout à fait légitime, elle vous invite à saisir vos identifiants bancaires en ligne pour accéder à votre compte via cette nouvelle « application bancaire mobile ». En réalité, elle ne fait que relayer ces informations sensibles directement aux serveurs des escrocs.

Un utilisateur averti peut être capable de distinguer une PWA d'une application classique et de se rendre compte que les applications ne peuvent pas être installées directement à partir d'un navigateur Web. Mais pour le commun des mortels, il est facile de tomber dans le piège.

Les chercheurs d'ESET ont observé que cette tactique était utilisée pour cibler les clients des banques principalement en Tchéquie, avec quelques victimes également en Hongrie et en Géorgie. Bien que l'entreprise ait réussi à négocier le retrait de plusieurs domaines de phishing impliqués dans cette escroquerie, on ne sait pas encore quelles mesures Apple et Google prendront pour résoudre le problème.